走過不留痕跡:用半小時加密你的一切/Quincy Larson

首圖:「Connected with the Past」,Federico Uribe的2012年作品。每個人都有的電子郵件信箱,是最容易被忽視的個資罩門;如果信箱被攻破,入侵者不僅可以閱讀通訊內容,還可以重設你幾乎所有帳號的密碼。千萬別再覺得「反正我的email內容沒什麼好看的」,所以就不重視它的安全了。

「唯有偏執狂得以生存」— Andy Grove

前Intel執行長Andy Grove是個逃離匈牙利共產統治的難民,後來研讀工程、並成為領導個人電腦世代革命的重要人物。他在與巴金森氏症對抗多年之後,於2016年初過世。

如果連像他這樣的重要人物都告訴我們「做人必須偏執」,應該有他的理由值得我們參考才對。

何況,Grove並不是唯一提醒我們要事事小心的大人物。美國聯邦調查局(FBI)的局長也告訴我們,平常沒事的話最好把電腦上的攝影鏡頭蓋起來。

或許有人覺得,「我是個守法公民,有什麼好害怕的?」;何況英國政府也說,「如果你沒什麼見不得人的事,當然就不用緊張」。

其實不然。即使你是守法公民,還是必須提高警覺;而且當然應該維護隨身設備、其中的檔案、以及跟家人朋友之間的往來通聯記錄。

「你讓一個最誠實的人寫下六行字交給我,我就能找到把他吊死的罪狀。」

— 紅衣主教李希留(Richelieu),1641年

在本文中,筆者將會告訴你如何運用先進的加密技術,來保護你的個人資訊;只要一些簡單的步驟,你的個人隱私保障就可以再往前邁進一大步。

每個人都該知道的基本資安概念

話說在先:筆者建議的每一種方法都不需要花錢、也完全合法。如果你晚上睡覺的時候會鎖門,就應該沒有理由不用加密方式保護個人資料。

現在,就讓我們開始做些準備。

在本文中,「入侵者」指的是任何沒有經過你允許,就試圖取得你個人資料的一方,包括駭客、特定公司、甚至政府都包含在內。而「安全」和「隱私」就是一般的意義;但在現實之中,只要有人為操作,任何系統都不會有100%的安全或隱私。

只要你的手機、電腦、或是帳號經過保護處理,其中的資料就只是一堆經過加密的「亂碼」;無論入侵者的能力多強,都很難對它進行解密。

方法1:在電郵信箱上採用雙重認證機制

幾乎每個人都有的電子郵件信箱,其實也是最重要的個資罩門,但卻往往被忽視。如果電郵信箱被攻破,入侵者不僅可以閱讀你的通訊內容,還可以用它來重設你幾乎所有帳號的密碼,包括社群網站、甚至網路銀行等等。

所以,千萬別再覺得「反正我的email內容沒什麼好看的」,所以就不重視電郵信箱的安全了。

而要保護自己的信箱,最簡單有效的方法就是啟用「雙重認證」(two-factor authentication)機制。簡單的說,雙重認證就是在登入的時候,在標準密碼之外再多加上一層認證,例如透過手機簡訊收取另外一組密碼。

啟用雙重認證機制,可以大幅降低信箱被入侵的可能性。如果你用的是Gmail信箱,則可以透過這個連結來啟用。

拜託,請現在就馬上設定雙重認證,真的。請先快去設好,再回來讀這篇文章,謝謝。

方法2:將電腦硬碟內容加密

在Windows和macOS系統上都內建了將整顆硬碟內容加密的功能,只要開啟就可以了,非常簡單;請參閱官方教學。

方法3:在手機上使用密碼保護

利用指紋辨識來保護手機是很好。但往往還不夠安全。

以美國而言,法律在「不自證有罪」的前提之下,允許人們有不交出手機密碼的權利;但法庭卻可以要求相關人士用指紋開鎖。另外一個問題是,萬一手機已經被入侵者破解,你並不能像更換密碼一樣,更換自己的指紋。

一般來說,手機都會允許使用者嘗試輸入10次密碼,全部錯誤的話才會把手機鎖死。如果你的4位數密碼在以下的「常用列表」之中,請趕快換掉:

1234

9999

1111

3333

0000

5555

1212

6666

7777

1122

1004

1313

2000

8888

4444

4321

2222

2001

6969

1010

進階建議:

如果你為了方便,還是堅持使用指紋辨識開機,萬一你遭遇「被迫以指紋解鎖」的情境,可以立即將手機關機;這樣一來,再開機之後就無法直接以指紋開機,而必須先輸入密碼。

譯按:原文所描述的其實是手機主人「萬一被逮捕」的情境,而如前文所述,美國法律雖然保障不說密碼的自由,但可以強制用戶以指紋當場開機;所以如果透過立即關機,讓手機變成「只能用密碼開啟」的狀態,可以拖延官方取得手機內容的時間。如果你不是在美國,這一招就不一定有效,但或許在某些情境下還是可以參考使用。

方法4:在不同的服務上使用不同的密碼

密碼本身就不是一種絕對安全的設計;連Facebook老闆Mark Zuckerberg,都曾經在他的LinkedIn帳號上用過「dadada」這種糟糕的密碼。

我之所以會知道,是因為先前曾經有駭客公開了1億1,700萬組電郵帳號密碼,而Zuckerberg的也是其中之一;也因為email帳號密碼外洩,Zuckerberg的Twitter和Pinterest帳號也全部跟著淪陷。

https://twitter.com/Ben_Hall/status/739534393585340417

所以,如果可能的話,每個地方用的密碼最好都不一樣。當然,記住這麼大一堆密碼是有點麻煩的事情,所以請多多利用密碼管理工具。

方法5:使用經過加密的傳訊工具

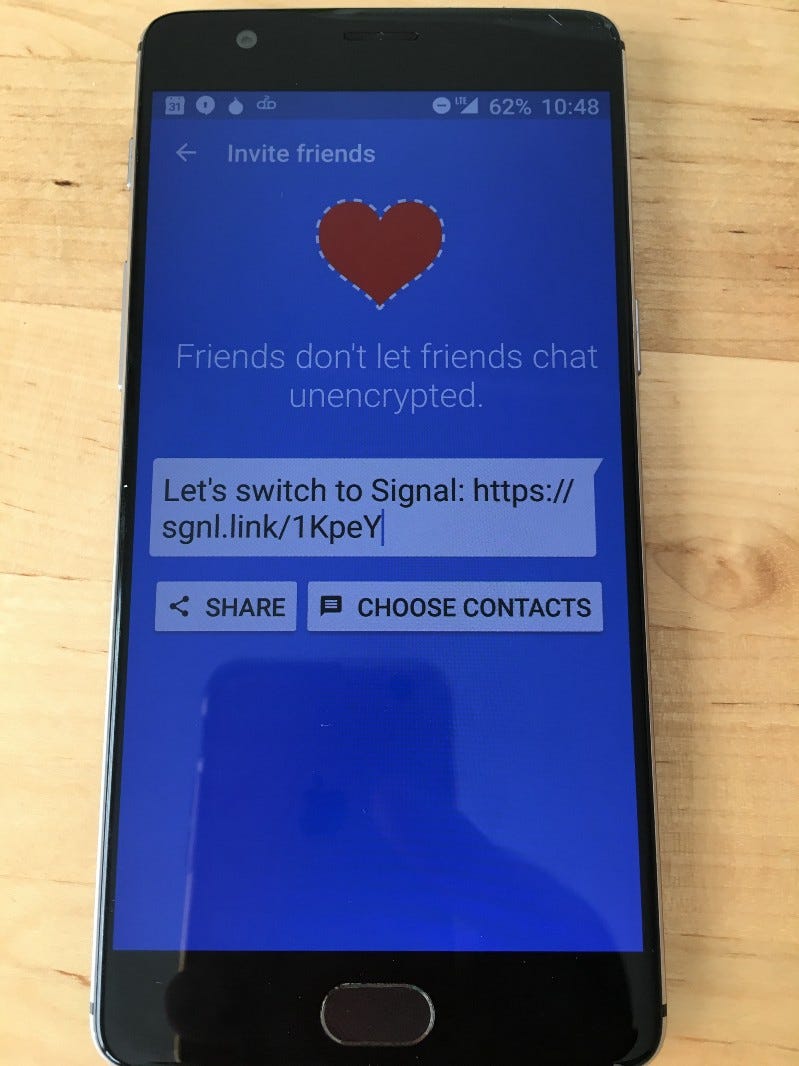

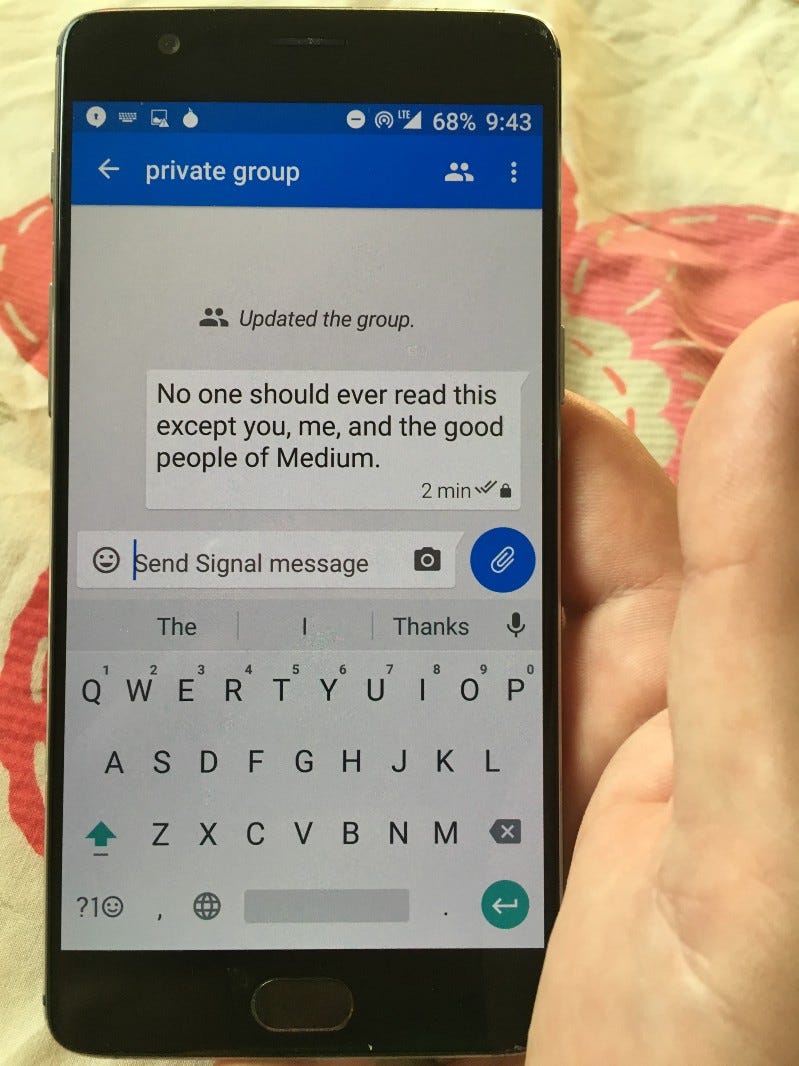

「Signal」是一個由電子前哨基金會所推出、並有許多關心資安的人常用的傳訊工具。它的用法跟一般傳訊工具一樣,也可以拉群組、分享照片或影片等等。

不同的地方,在於Signal傳送的所有內容都經過加密。

Signal是一個免費的開源軟體,有各種行動版和電腦版;只要五分鐘就可以安裝好、並且開始和朋友互相傳訊。

以下就是安裝步驟簡介:

1. 安裝Signal

2. 邀請朋友也來安裝

3. 開始傳訊

好了,現在你不管在線上跟朋友聊什麼,都不用再擔心;因為透過Signal傳送的交談內容,幾乎是無法監控和破解的。

對了,Signal也可以用來打經過加密的語音電話。

方法6:記得,瀏覽器的「無痕模式」並不夠安全

即使你使用了Chrome瀏覽器上的「無痕模式」(Incognito Mode)、或是Firefox上的「私密瀏覽」,下列的幾種人士都還是有可能看到你的瀏覽記錄:

網路服務商

學校、公司、或是任何上網場所的網路管理員;

Google或任何其他瀏覽器的出品廠商。

無論是Internet Explorer、Safari、Opera、或是其他任何瀏覽器,都不是絕對私密。如果你需要私密度「相對比較高」(沒有人能保證100%)的瀏覽工具,可以試試「Tor」。

方法7:使用「Tor」進行私密瀏覽

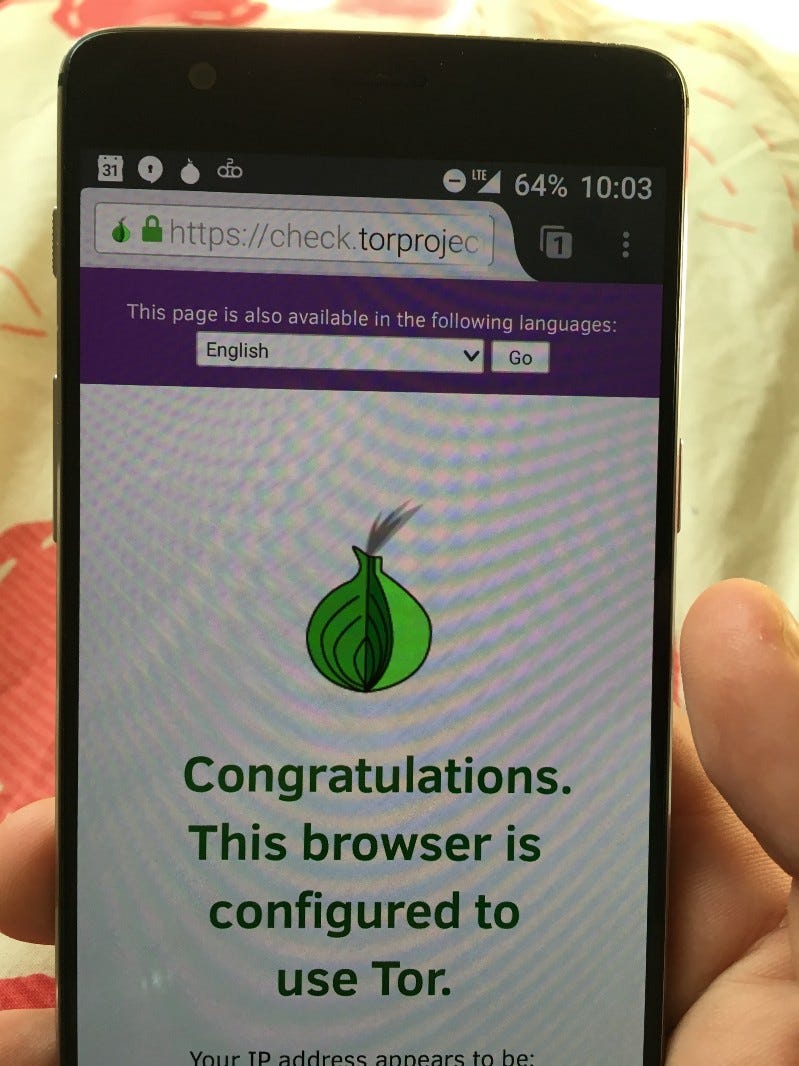

「Tor」是「The Onion Router」的縮寫,其中的「洋蔥」(Onion)代表經過層層加密偽裝來隱藏使用者的資料;Tor是免費的開源軟體,而且也算好用。

譯按:Tor是用來為通訊內容加密的工具,最好搭配同樣安全的瀏覽器使用。iOS版已經將兩者整合在一起,而Android版則可以搭配Orfox瀏覽器。

1. 下載Orbot

以下是下載安裝Android版(稱為「Orbot」)的範例:

2. 下載Orfox瀏覽器

3. 開啟Orbot

4. 開啟Orfox

5. 確認安全連線是否成功

安裝完之後,可以試試連結「check.torproject.org」這個網址看看是否成功。如果成功,代表你接下來的通訊內容都經過安全加密,要追蹤或破解你的瀏覽記錄會相當困難。

方法8:使用私密搜尋工具

如果你覺得Tor還是不方便,至少可以試試不會追蹤你瀏覽記錄的「DuckDuckGo」搜尋引擎。

DuckDuckGo本身當然並不像Google一樣,有無數人力投入開發各種搜尋功能;但在安裝之後,你可以在搜尋字串前面加上「!google」來將Google搜尋功能加密,例如:

如果有時間的話,也推薦你一讀資安專家Bruce Schneier所寫的《Data and Goliath: The Hidden Battles to Collect Your Data and Control Your World》一書;筆者從中學到了很多東西,而且一直都遵守著書上所揭櫫的原則。

編按:上述這本書的中文版為《隱形帝國:誰控制大數據,誰就控制你的世界》,由如果出版社出版。但由於原書是在2016年出版,所以其中的部分工具或觀念可能不是最新的,但大多數的資安原則應該還是不變的。